当网站被攻击后,令人头疼的是网站哪里出现了问题,是谁在攻击我们,是利用了什么网站漏洞呢?如果要查找到黑客攻击的根源,通过服务器里留下的网站访问日志是一个很好的办法。

为什么网站访问日志是如此的重要呢?

网站访问日志是存放于服务器里的一个目录里,IIS默认是存放于C:/windows/system32/里的子目录下,日记记录了网站的所有访问记录,包括了网站的各种访问信息,访客的信息,比如IP,浏览的网址,访客的浏览器属性,以及访问的方式是以GET POST还是COOKIES,统统的都记录在网站访问日志里。

apache访问日志,主要是存放于apache安装目录下的access.log文件,LOG文件会实时的记录所有的网站访问记录,以及访问者的IP等等信息。就好比我们访问www.xxx.com的时候,access.log日志就会出现以下记录:

60.58.118.58 - - [11 / SEP / 2017:06:18:33 +0200]“GET

www.xxx.com/ HTTP / 1.1”200 “ - ”“Mozilla / 6.0(Windows NT

8.0; WOW64; rv:33.0) Gecko / 20170911 Firefox / 35.0“

我来说一下上面这个访问记录是什么意思吧,记录了一个60.58.118.58 的IP,在2017年9月11日的早晨6点18分访问了www.sinesafe.com网站的首页,并返回了200的状态,200状态就是访问成功的状态。如果我们没有网站日志文件,那我们根本就不知道谁访问了我们网站,以及他访问了我们网站的那些地址。

前端时间客户的网站被攻击了,网站首页被篡改成了赌博的内容,从百度点击进去直接跳转了赌博网站上去,导致网站无法正常浏览,客户无法下单,网站在百度的搜索里标记为风险造成了很严重的经济损失。以这个网站为案例,我来讲讲该如何从网站的访问日志去查到网站是怎样被攻击的,以及黑客在网站里到底做了什么。

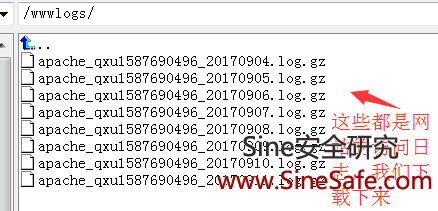

当我们发现客户网站被攻击后,我们立即暂停了网站,以便于我们进行详细网站安全检测与审计。我们查找了网站的日志,包含了一个星期的日志文件,下载到我们的本地。在查询网站如何被攻击前,我们要知道哪些数据是对我们有用的,一般来讲,黑客的入侵痕迹,以及攻击的文件特征,以及攻击语句,包含SQL注入漏洞,XSS跨站攻击,以及后台访问并上传木马等行为特征,从这些方面去入手我们会尽快的查找到黑客的攻击IP、并以此为根据,查找到黑客到底是怎样攻击了客户的网站。

打开我们下载好的日志文件,会看到很多很多日志记录,如果网站访问客户多的话,会有上千,也会有上万,我们来看一下网站的访问日志:

检查每一个IP的访问情况,通过查看我们看到了一条有攻击特征的记录,这个记录

的网站地址,是很长很长,跟普通的访问差别好大。如下图

从上图可以看出,这个代码是执行了SQL注入语句,并查询了网站的后台管理员账号以及密码,导致被黑客知道密码,然后登陆了后台,并篡改了网站的内容。

从上面可以看出,黑客的攻击很有明显性,在前期他会自动扫描一些有问题的文件,并找出来然后再针对性的攻击,在黑客攻击的同时会留下许多入侵攻击的痕迹,我们仔细发现都会找到的,在网站被攻击后,千万不要慌静下心来分析网站的日志,查找攻击证据,并找到漏洞根源,如果找不到的话建议找专业做安全的来处理,如国内的Sinesafe,绿盟,启明星辰这几个都是专业做安全的公司,然后找专业做安全的公司修复网站漏洞即可。

按字母顺序浏览:A B C D E F G H I J K L M N O P Q R S T U V W X Y Z

→我们致力于为广大网民解决所遇到的各种电脑技术问题 如果您认为本词条还有待完善,请 编辑词条